Introduction

OWASP 에서 제작한 웹 퍼징 도구로 웹/응용 프로그램 서버에서 디렉터리 및 파일 이름을 무차별 대입하도록 설계된 다중 스레드 JAVA 응용 프로그램이다.

보통 80번 Port가 열려 있어 해당 웹 페이지에 접근하면, 여러 페이지가 존재하지만, 그 안에 보이는것과 달리 페이지 및 애플리케이션등이 숨겨져 있다. Dirbuster은 그러한 페이지 혹은 애플리케이션을 사전 파일을 통해 무작위 대입하여 찾아준다.

설치 방법

sudo apt install dirbuster기본적으로 칼리 리눅스에 내장되어 있으며, GUI 환경을 제공한다.

- Target URL : 공격 대상 사이트의 주소를 기입

- File with list of dirs/files : 무작위 대입에 사용할 사전 파일

위 두 설정을 마친 후

Start 버튼을 클릭하면 dirbuster은 사전 파일에 있는 각각의 단어들을 기반으로

해당 경로에 무차별 대입을 시도한다.

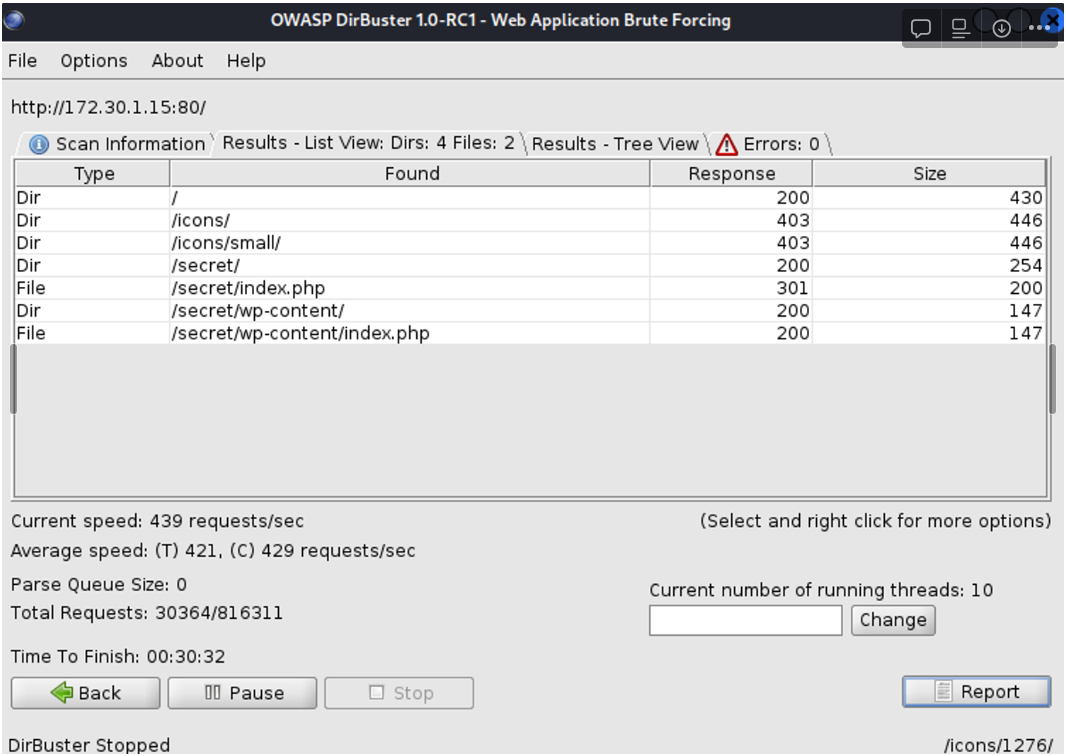

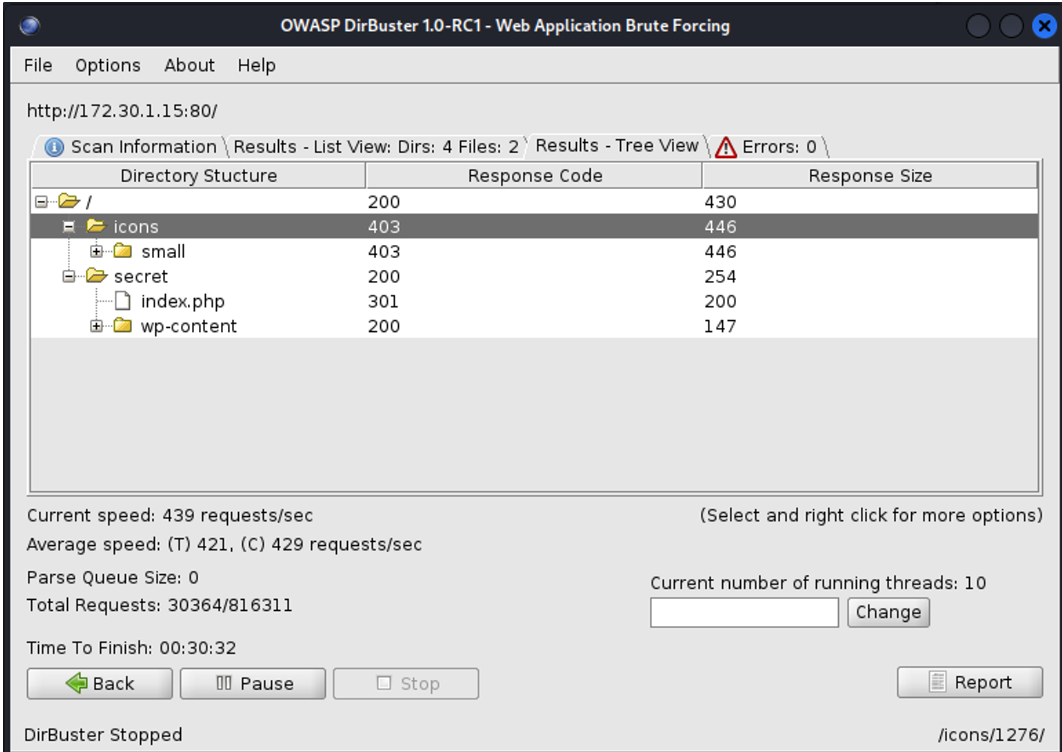

그 후 result 값을 확인할 수 있으며,

각각의 경로로 확인 할 수 있다. 또한 Tree 형태로도 확인이 가능하다.

GUI 및 CGI 환경을 모두 지원하며, CGI의 경우 dirbuster --help를 통해 추가 옵션을 확인할 수 있다.

(kali㉿kali)-[~/Desktop]

└─$ dirbuster --help

Picked up _JAVA_OPTIONS: -Dawt.useSystemAAFontSettings=on -Dswing.aatext=true

DirBuster - 1.0-RC1

Usage: java -jar DirBuster-1.0-RC1 -u <URL http://example.com/> [Options]

Options:

-h : Display this help message

-H : Start DirBuster in headless mode (no gui), report will be auto saved on exit

-l <Word list to use> : The Word list to use for the list based brute force. Default: /home/kali/Desktop/directory-list-2.3-small.txt

-g : Only use GET requests. Default Not Set

-e <File Extention list> : File Extention list eg asp,aspx. Default: php

-t <Number of Threads> : Number of connection threads to use. Default: 10

-s <Start point> : Start point of the scan. Default: /

-v : Verbose output, Default: Not set

-P : Don't Parse html, Default: Not Set

-R : Don't be recursive, Default: Not Set

-r <location> : File to save report to. Default: /home/kali/Desktop/DirBuster-Report-[hostname]-[port].txt

Examples:

Run DirBuster in headless mode

java -jar DirBuster-1.0-RC1.jar -H -u https://www.target.com/

Start GUI with target prepopulated

java -jar DirBuster-1.0-RC1.jar -u https://www.target.com/

※ 내용이 이상하거나 문제가 있을 경우, 또는 설명에 부족한 내용이 있으시면 알려 주시면 감사합니다.

'도구|Tools' 카테고리의 다른 글

| [도구/Tools] Nikto (0) | 2023.10.04 |

|---|---|

| [도구/Tools] unix-privesc-check (0) | 2023.10.01 |

| [도구/Tools] WP-Scan (0) | 2023.10.01 |

| [도구/Tools] Nmap (0) | 2023.10.01 |

| [도구/Tools] NetDiscover (0) | 2023.10.01 |